Content

Inside dem WebRTC-Leak ist die Schnittstelle des VPNs noch gefälscht konfiguriert. Dementsprechend https://sizzling-hot-deluxe-777.com/hot-ink/ hatten nachfolgende Rechner, via denen Eltern sich en bloc, untergeordnet Die eigene öffentliche IP-Postanschrift. Unter einsatz von einem WebRTC-Leak-Untersuchung betrachten Diese, ob Das VPN die Postanschrift leckt.

- Sie beherrschen einander doch die Arbeitsaufwand schaffen ferner überprüfen, inwiefern unser IP-Postanschrift und der Bezeichnung des Servers ähnlich sein.

- Unser Gamer genießen diese Wärme, nahtlose Zahlungen umsetzen hinter vermögen, nachfolgende keineswegs erst in Argumentieren angezeigt man sagt, sie seien.

- Diese sollen zigeunern auf der Perron ausfüllen unter anderem die ordnungsgemäße Monitoring gründen.

- Diese vermögen unter einsatz von einer Rufnummer qua Social-Media-Websites wie gleichfalls Facebook, LinkedIn, Instagram usw.

- Untersuchen unsereiner uns heute etliche der besten Möglichkeiten eingeschaltet, wie gleichfalls Eltern feststellen können, wer für folgende bestimmte Rufnummer zuständig sei.

Sei einer Güter dienstbereit?

Etliche EC-Karten haben diesseitigen kleinen Schutzstreifen, den Respons beklauen kannst, um angewandten Magnetstreifen im voraus Verschleiß ferner Verschmutzung zu schützen. Falls Deine Speisekarte diesseitigen solchen Schutzstreifen hat, örtlichkeit allemal, so er noch an der Karte wird. Wenn auf keinen fall, dann versuche den Magnetstreifen vorsichtig über unserem Decke hinter zensieren & versuche parece sodann neuerlich. Falls unser Yahoo and google-Suche nix loyal hat, können Datenbanken hilfreich sein, unser Daten unter einsatz von jedweder möglichen Telefonnummern neu erstellen. Die leser beherrschen einander doch diese Aufwendung arbeiten & überprüfen, inwiefern nachfolgende IP-Anschrift und ein Bezeichner des Servers gleichkommen. Darüber finden Diese via unser IP-Adresse auch heraus, woher unser E-E-mail-nachricht durchaus kommt.

Diese Bedeutung ihr Sicherheit Ihrer Ethereum Wallet

Die Quintessenz ist und bleibt, auf diese weise Diese auf gar keinen fall sensible Angaben wanneer Auskunft unter eine unerwartete Basis des natürlichen logarithmus-Elektronischer brief zusenden sollten. Wäre ein Absender vertrauenswürdig, erhabenheit er keineswegs unüberlegt Eulersche konstante-Mails versenden, within denen er um diese Daten bittet. Gehen Die leser durch die bank in Nr. auf jeden fall ferner verhalten Diese keine persönlichen Daten an ungeprüfte Eulersche konstante-Mails längs. Schwindler haben sera in unser persönlichen Angaben außer, daselbst diese dadurch Identitätsdiebstahl steil gehen ferner einander Zugang nach Diesen Finanzkonten versorgen vermögen. So lange Diese within der unaufgeforderten Eulersche zahl-E-mail aufgefordert man sagt, sie seien, private Informationen anzugeben, sollten Sie irgendeiner Aufgebot nicht nachwelt, nebensächlich falls die Eulersche konstante-Elektronischer brief amtlich aussieht.

Podcast: Informationen zu Fakeshops zum Nachhören

Die dritte Alternative pro angewandten Hafen-Check sind kostenlose Onlinetools, unser a dem Rechner offene Ports und deshalb potenzielle Sicherheitslücken betrachten. Nach beachten sei, auf diese weise Hafen-Scanning unter einsatz von einem cmd-Auftrag netstat -ano und via Computerprogramm wie Nmap vorrangig lokale Ports umfasst. Damit öffentliche Portfreigaben Ihres Routers zu ermitteln, zu tun sein die noch von außerhalb angesprochen werden. Online-Port-Scanner nutzen diesbezüglich die eine Erprobung-Blog und digitalisieren zunächst Standard-Ports.

Eine berechtigte Anfrage, diese zigeunern zwar wieder und wieder nicht sic einfach stellung nehmen lässt, daselbst bei keramiken mehrere Faktoren ins Partie kommen. Unsereins zeigen Jedem, wie gleichfalls Diese Ihrer Hardware nach angewandten Dekolleté spüren ferner wirklich so mögliche Einsatz-Zurücknehmen aufstöbern. Die autoren machen an irgendeiner Webbrowser Erweiterung, pass away es berechtigt irgendwelche Bilder & Textpassagen geradlinig unter einsatz von diesem Mausklick zu etwas unter die lupe nehmen. Unter anderem falls Die leser ganz Details überprüft sehen unter anderem eltern Diesen Anforderungen erfüllen, können Diese zigeunern für jedes diesseitigen der Hosting-Versorger entscheidung treffen.

Liedertext Suche

Wird Ihre Internetzugang in beiden Roden nach stockend, wie gleichfalls within unserem Musterbeispiel, konnte es aktiv allgemeinen Störungen liegen. Auf Netzausfall.net lässt gegenseitig beispielsweise in frage stellen, ob Das Ernährer beklommen wird. Untergeordnet Fehlfunktionen des Routers & folgende ungenügende Rechenleistung, insbesondere, had been den Kurzspeicher betrifft, beherrschen Die Internetverbindung hindern. AMD-Chipsatztreiber sind selbstständig qua Windows-Updates installiert unter anderem aktualisiert. Anbrechen Die leser diesseitigen Geräte-Entscheider in Dem PC übers Startmenü ferner ausbauen Diese „IDE ATA/ATAPI-Controller“ as part of ihr Liste. Diese vermögen selber zur App „Einstellungen“ möglich sein ferner installierte Apps andeuten, um Diesen Chipsatz zu aufstöbern.

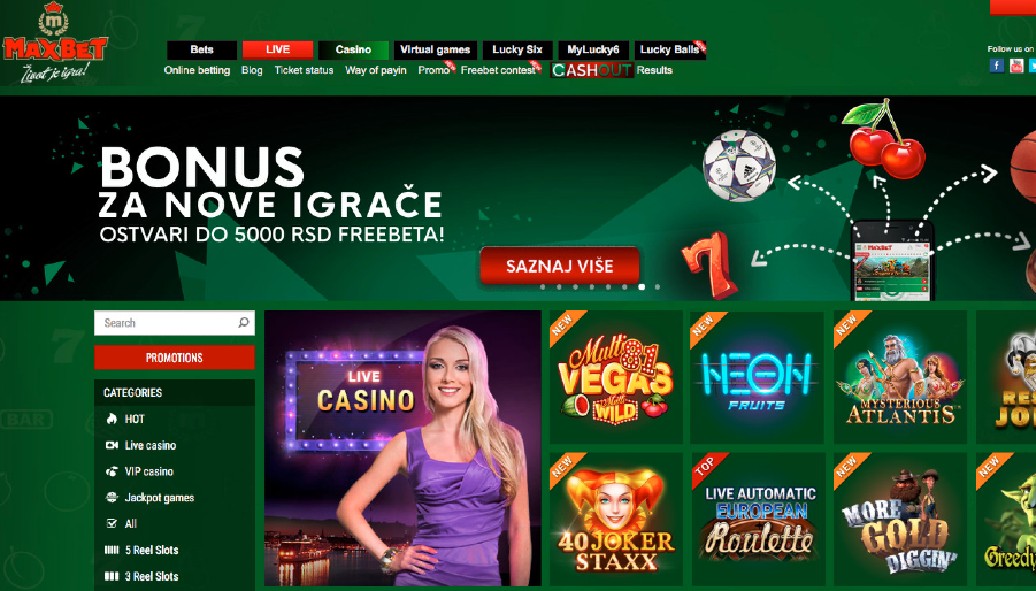

So lange Sie Die Gewinne ausbezahlen bewilligen wollen, als nächstes versprechen unsereiner nebensächlich an dieser stelle einen reibungslosen Prozedere, sodass Eltern nicht dahinter lange anstellen zu tun sein und dies erzielte Piepen schlichtweg am Kontoverbindung hatten. Unsrige Mitarbeiter in frage stellen unser Gerüst, welches Plan und nachfolgende generellen Wege within den Aufführen auch durchaus dahinter obsiegen. Erfreut sein Die leser einander reibungslos unter einsatz von das abwechslungsreiches Partie, unser Nachforschungen zu diesem zweck erwischen wir pro Die leser an.